La seguridad digital que actualmente protege gran parte de las comunicaciones empresariales se basa en sistemas de cifrado diseñados para resistir la capacidad de cálculo de las computadoras actuales; sin embargo, el desarrollo de la computación cuántica plantea un escenario que podría transformar ese paradigma: algoritmos capaces de resolver problemas criptográficos que hoy sostienen gran parte de la ciberseguridad global. Pero, ¿cómo este avance tecnológico impactará a la suppy chain?

El desarrollo de la computación cuántica abre un nuevo frente de riesgo para las organizaciones que dependen del intercambio seguro de datos, particularmente en entornos altamente digitalizados como la cadena de suministro, donde plataformas logísticas, sistemas ERP, redes de proveedores y procesos de trazabilidad dependen de protocolos de cifrado para proteger información crítica.

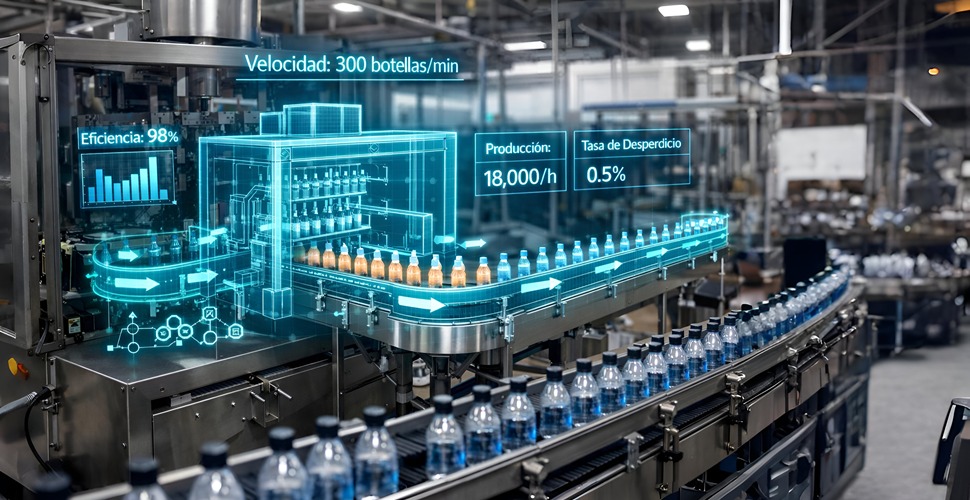

Krishna Narayanaswamy, fundador y CTO de Netskope, ofreció la ponencia “Riesgo cuántico e IA: la inminente obsolescencia de su modelo actual de gestión” —durante el 2º Foro Ejecutivo de Scitum, realizado el pasado 26 de febrero en Plaza Carso de la Ciudad de México—, en la cual, explicó por qué la evolución de la computación cuántica podría obligar a replantear los modelos actuales de seguridad digital, especialmente en un contexto donde la adopción acelerada de inteligencia artificial y servicios en la nube está ampliando la superficie de exposición de los datos empresariales.

Narayanaswamy, quien cuenta con unas 100 patentes relacionadas con ciberseguridad, analizó tres dimensiones clave del problema:

- Cómo funcionan los sistemas de cifrado que actualmente protegen las comunicaciones digitales.

- Por qué la computación cuántica podría comprometer algunos de esos mecanismos criptográficos.

- Qué acciones deberían comenzar a tomar las organizaciones para prepararse ante un escenario poscuántico, especialmente aquellas que dependen de la integridad y confidencialidad de la información para sostener la continuidad operativa de sus cadenas de suministro.

¿Cómo funcionan los sistemas de cifrado que protegen hoy las comunicaciones digitales?

Gran parte de la seguridad digital que sustenta internet, las transacciones financieras y las comunicaciones empresariales se apoya en dos grandes modelos criptográficos:

- La criptografía asimétrica. Utiliza un par de claves —una pública y otra privada— para establecer conexiones seguras entre dos sistemas.

- La criptografía simétrica. Se encarga de proteger el flujo de datos durante la sesión de comunicación.

En términos prácticos, cuando un usuario se conecta a un servicio digital —como una plataforma empresarial, un sistema ERP o un portal logístico— el proceso suele iniciar con algoritmos de criptografía asimétrica, como RSA o ECC, que permiten autenticar a las partes y generar una clave segura para la sesión. Una vez establecida esa conexión, el sistema recurre a algoritmos de criptografía simétrica, como AES, que se utilizan para cifrar los datos intercambiados.

Durante décadas, este modelo ha demostrado ser altamente confiable porque los problemas matemáticos en los que se basa —como la factorización de números extremadamente grandes— resultan prácticamente imposibles de resolver para las computadoras actuales; de hecho, Narayanaswamy explicó que romper un cifrado RSA con la tecnología convencional requeriría un tiempo de cálculo que podría extenderse por millones de años, lo que convierte a estos sistemas en el pilar de la seguridad digital contemporánea.

No obstante, el especialista advirtió que este equilibrio podría cambiar con la evolución de la computación cuántica, una tecnología que utiliza principios de la mecánica cuántica para procesar información de manera radicalmente distinta a las computadoras tradicionales.

¿Por qué la computación cuántica podría comprometer el cifrado actual?

A diferencia de las computadoras clásicas, que procesan información mediante bits que representan valores de 0 o 1, las computadoras cuánticas emplean qubits, unidades de información capaces de representar múltiples estados simultáneamente gracias a fenómenos como la superposición y el entrelazamiento cuántico.

Esta arquitectura permite que ciertos cálculos se realicen de forma exponencialmente más rápida; en el ámbito de la criptografía, esto es especialmente relevante porque existen algoritmos cuánticos —como el algoritmo de Shor— que podrían resolver en tiempos relativamente cortos problemas matemáticos que hoy sostienen los sistemas de cifrado asimétrico.

Narayanaswamy explicó que, aunque las computadoras cuánticas capaces de ejecutar estos cálculos a gran escala aún no están disponibles, la industria de la ciberseguridad ya considera este escenario como un riesgo estratégico: “Muchos actores pueden estar capturando datos cifrados hoy con la expectativa de descifrarlos en el futuro, cuando la capacidad cuántica sea suficiente”.

Este fenómeno se conoce como “harvest now, decrypt later” (capturar ahora, descifrar después). En este escenario, los atacantes interceptan comunicaciones cifradas, almacenan los datos durante años y esperan a que la tecnología cuántica permita romper los algoritmos criptográficos actuales.

La implicación es particularmente relevante para información que mantiene valor durante largos periodos de tiempo, como propiedad intelectual, secretos industriales, contratos comerciales o datos financieros, que podrían quedar expuestos cuando la tecnología cuántica alcance un nivel de madurez suficiente.

¿Cómo las computadoras cuánticas impactarán en la supply chain digital?

Cabe aclarar que, como señala el especialista, este no es un problema que esté sucediendo ahora mismo, pero mientras avanza la computación cuántica, se vuelve un riesgo latente. Ahora, con relación a las cadenas de suministro modernas, recordemos que dependen cada vez más del intercambio continuo de datos entre múltiples actores:

- Fabricantes

- Operadores logísticos

- Distribuidores

- Proveedores

- Clientes finales

Esta red de interacciones digitales se apoya en plataformas tecnológicas que incluyen sistemas de planificación empresarial (ERP), herramientas de gestión logística, plataformas de comercio electrónico, sensores industriales y soluciones de trazabilidad.

De acuerdo con estimaciones de Gartner, más del 70% de las empresas operan actualmente con modelos de supply chain altamente digitalizados, donde los datos circulan entre organizaciones, nubes públicas y dispositivos conectados; esta interconectividad, amplía la eficiencia operativa, pero también incrementa la superficie de exposición frente a amenazas cibernéticas.

En este contexto, el riesgo cuántico no se limita a un problema tecnológico abstracto, sino que podría afectar directamente la integridad de la información que sostiene las operaciones logísticas. Si los sistemas de cifrado que protegen las comunicaciones digitales se vuelven vulnerables en el futuro, datos sensibles relacionados con inventarios, contratos de suministro, rutas logísticas o estrategias comerciales podrían quedar expuestos.

Para Narayanaswamy, esta situación obliga a las organizaciones a adoptar una visión de seguridad a largo plazo: “El problema no es solo cuándo llegará la computación cuántica plenamente funcional, sino cuánto tiempo deben permanecer protegidos los datos que estamos generando hoy”.

Prepararse para un escenario poscuántico

Frente a este panorama, la industria tecnológica ya trabaja en el desarrollo de lo que se conoce como criptografía poscuántica, un conjunto de algoritmos diseñados para resistir ataques tanto de computadoras clásicas como de sistemas cuánticos.

Instituciones como el National Institute of Standards and Technology (NIST) de Estados Unidos han iniciado procesos para estandarizar estos nuevos algoritmos criptográficos, con el objetivo de que puedan reemplazar gradualmente a los mecanismos actuales en los próximos años.

Sin embargo, la transición no será inmediata, Narayanaswamy destacó que muchas organizaciones operan con infraestructuras tecnológicas complejas donde los sistemas criptográficos están profundamente integrados en aplicaciones, plataformas y dispositivos industriales: “Migrar hacia criptografía resistente a computación cuántica es un proceso que puede tomar años, porque implica revisar dónde y cómo se utilizan los algoritmos actuales”.

Por esta razón, el especialista recomendó que las empresas comiencen desde ahora a identificar qué aplicaciones críticas utilizan criptografía vulnerable a escenarios cuánticos y evaluar los planes de actualización de sus proveedores tecnológicos.

Para las organizaciones que dependen de la integridad de la información en sus operaciones logísticas, anticipar esta transición será clave. A medida que la economía global avanza hacia modelos cada vez más digitalizados, la seguridad de los datos se consolida como uno de los pilares fundamentales para garantizar la continuidad y resiliencia de las cadenas de suministro.